Nieuwe ‘Massiv’-malware voor Android-bankieren doet zich voor als een IPTV-app

Een nieuwe Android-bankingmalware, die onderzoekers Massiv hebben genoemd, doet zich voor als een IPTV-app om digitale identiteiten te stelen en toegang te krijgen tot online bankrekeningen.

De malware maakt gebruik van schermoverlays en keylogging om gevoelige gegevens te bemachtigen en kan volledige controle over een geïnfecteerd apparaat op afstand overnemen.

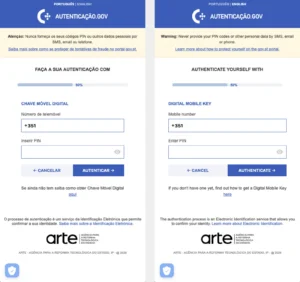

In een campagne die werd waargenomen door onderzoekers van het fraudedetectie- en mobiele dreigingsintelligentiebedrijf ThreatFabric, richtte Massiv zich op een Portugese overheidsapp die verbinding maakt met Chave Móvel Digital – het Portugese digitale authenticatie- en handtekeningssysteem.

De twee diensten bevatten gebruikersgegevens die kunnen worden gebruikt om know-your-customer (KYC)-verificaties te omzeilen of om toegang te krijgen tot bankrekeningen en andere publieke en private online diensten.

“MTI-onderzoek identificeerde gevallen waarbij nieuwe accounts werden geopend op naam van het slachtoffer (gebruiker van het geïnfecteerde apparaat) bij nieuwe banken en diensten (die door het slachtoffer zelf niet werden gebruikt),” beschrijft het ThreatFabric-rapport.

“Aangezien deze accounts volledig onder controle van de fraudeur staan, kunnen ze verder worden gebruikt als onderdeel van een witwasregeling, evenals voor het aanvragen van leningen en het opnemen van geld, waardoor het nietsvermoedende slachtoffer schulden heeft bij een bank waar hij of zij zelf nooit een account heeft geopend.”

Massiv biedt twee manieren van externe bediening voor de aanvallers: een live-stream modus van het scherm, die gebruikmaakt van Android’s MediaProjection API, en een UI-tree modus, die gestructureerde gegevens uit de Accessibility Service haalt.

Deze laatste omvat zichtbare tekst, namen van interface-elementen, schermcoördinaten en interactie-attributen, waardoor aanvallers knoppen kunnen aanklikken, tekstvelden kunnen bewerken en meer.

Deze tweede modus is bijzonder effectief voor het omzeilen van schermopnamebeveiligingen die vaak worden gebruikt in bank-, communicatie- en andere apps met gevoelige inhoud.

Toename van IPTV-lokken

Een interessante trend die ThreatFabric ontdekte via Massiv is het toenemende gebruik van IPTV-apps als lokaas voor Android-malware-infecties, een techniek die de afgelopen acht maanden sterk is toegenomen.

Deze apps spelen meestal een belangrijke rol bij schending van auteursrechten, waardoor ze niet op Google Play te vinden zijn vanwege beleidsinbreuken. Het downloaden van deze apps als APK’s via onofficiële kanalen wordt door gebruikers als normaal beschouwd, omdat ze gewend zijn aan sideloading.

In de meeste gevallen is de IPTV-app nep, biedt geen toegang tot illegale uitzendingen en is de APK een dropper die de malware installeert. Soms toont de app een legitieme IPTV-website in een WebView om de illusie te behouden.

De onderzoekers melden dat nep-IPTV-maskerende malware-droppers vooral gericht zijn op gebruikers in Spanje, Portugal, Frankrijk en Turkije.

Android-gebruikers wordt aangeraden alleen geteste apps van gerenommeerde uitgevers te downloaden via officiële kanalen (Google Play), Play Protect actief te houden en hiermee regelmatig het apparaat te scannen.

Bron: Bleepingcomputer.com